在2021年企業信息安全峰會(EISS)上,辦公網絡的零信任安全架構建設實踐成為了各方關注的焦點。隨著遠程辦公、混合辦公模式的常態化,傳統基于邊界的網絡安全防護體系已顯乏力,零信任“從不信任,始終驗證”的核心原則,為構建新一代動態、自適應的辦公網安全提供了清晰路徑。

零信任安全建設并非簡單引入單一產品,而是一個系統性工程。實踐表明,成功的部署始于對身份、設備、應用、數據等核心要素的全面梳理。需要建立統一的身份治理與訪問控制平臺,實現基于最小權限原則的細粒度授權。無論是內部員工、合作伙伴還是遠程接入設備,每次訪問請求都必須經過嚴格的多因素認證和上下文風險評估。例如,嘗試在非工作時間從陌生地點訪問敏感財務系統的行為,會觸發更高級別的驗證或直接阻斷。

辦公網環境的可視化與微隔離至關重要。通過軟件定義邊界等技術,將龐大的辦公網絡劃分為多個邏輯隔離的微區域,即使某個區域被攻破,也能有效遏制威脅橫向擴散。持續監測終端設備的安全狀態(如補丁級別、病毒庫版本)、用戶行為與網絡流量,利用人工智能與行為分析技術,實時發現異常并動態調整訪問策略,是實現“持續驗證”的關鍵。

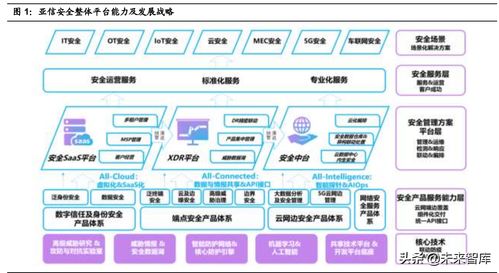

在這一過程中,網絡與信息安全軟件開發扮演了核心驅動力的角色。零信任架構的實現,高度依賴于一系列專用軟件的開發與集成:

- 身份與訪問管理(IAM)軟件:開發具備智能風險評估引擎的IAM系統,能夠集成多源數據(如威脅情報、UEBA分析結果),實現動態的策略決策與訪問控制。

- 終端安全與合規代理軟件:輕量級的代理程序需部署在所有接入設備上,負責收集設備安全態勢、執行隔離或補救指令,并與控制中心實時通信。

- 安全網關與代理軟件:開發或重構面向應用和數據的訪問代理,將所有流量導向統一的安全檢查點,實施加密、解密、內容過濾與威脅檢測。

- 安全分析平臺與自動化響應(SOAR)軟件:開發能夠匯聚全網日志、事件與流量數據的分析平臺,利用機器學習模型識別潛在攻擊鏈,并自動編排響應流程,如隔離用戶、吊銷憑證等。

軟件開發面臨的主要挑戰在于如何平衡安全性與用戶體驗、如何與現有老舊業務系統無縫集成,以及如何保障高性能與可擴展性。敏捷開發、DevSecOps理念的融入,使得安全能力能夠以API或微服務的形式快速交付和迭代。

eiss2021所展示的實踐揭示,辦公網零信任安全建設是一個深度融合了先進安全理念與定制化軟件開發的旅程。它要求企業從頂層設計出發,以身份為中心,通過自主研發或整合領先的網絡安全軟件,逐步構建起一個彈性、智能且可運營的主動防御體系,從而在開放互聯的時代,牢牢守護數字辦公空間的安全底線。